Phishing : le danger n°1 pour votre TPE/PME en 2025

60 % des PME victimes d’une cyberattaque déposent le bilan en moins de 6 mois. Et 91 % de ces attaques commencent par un simple e-mail. Le phishing — ou hameçonnage — n’est pas une menace réservée aux grandes entreprises. C’est aujourd’hui la technique la plus utilisée par les cybercriminels pour cibler les TPE et PME françaises, précisément parce qu’elles sont moins protégées. En France, c’est 1 000 attaques par jour. Votre entreprise est une cible.

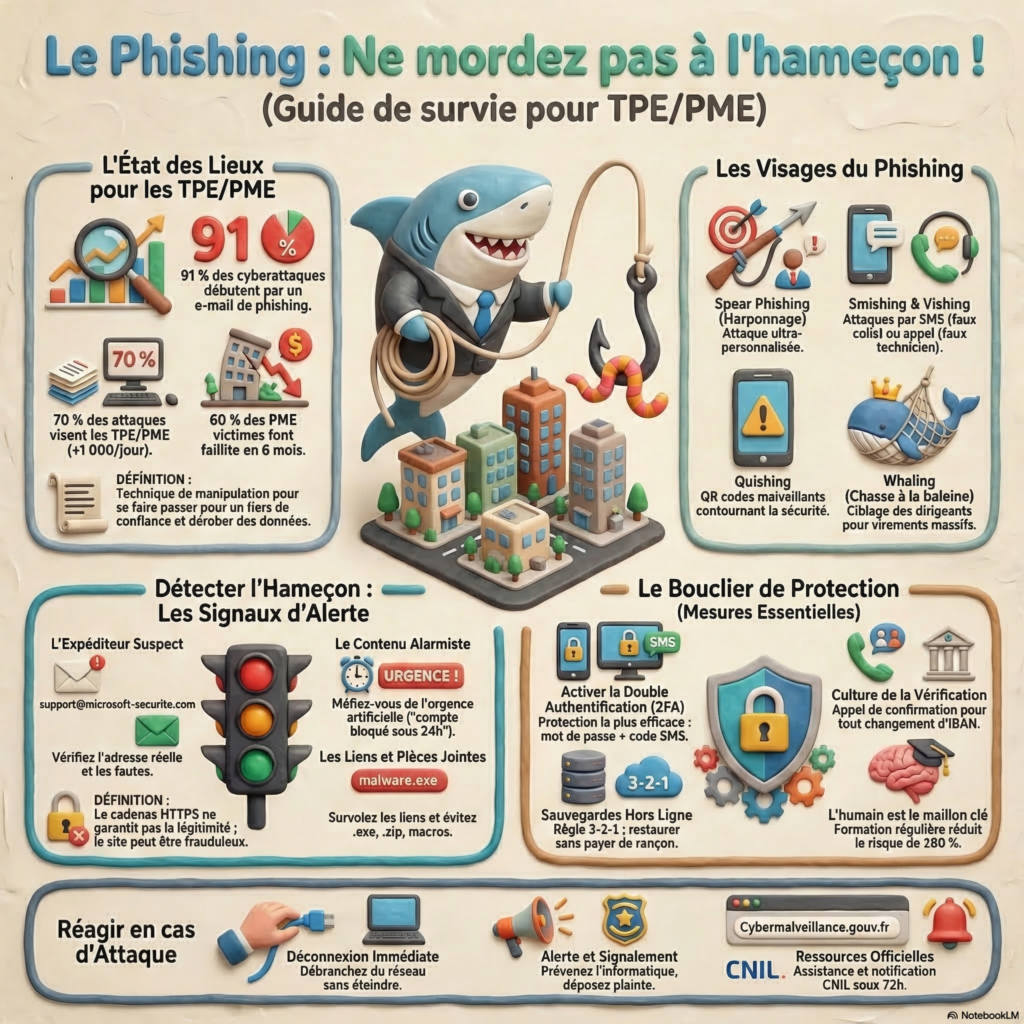

Le phishing en chiffres

Avant d’entrer dans le détail, quelques données pour mesurer l’ampleur du phénomène. 91 % des cyberattaques démarrent par un e-mail frauduleux. 60 % des PME attaquées déposent le bilan en moins de 6 mois. Et en France, on recense près de 385 000 cyberattaques par an, dont la grande majorité cible les petites structures — moins bien protégées et pourtant détentrices de données précieuses.

Ces chiffres ne sont pas là pour alarmer, mais pour contextualiser : la menace est réelle, structurelle, et elle ne fait pas de distinction entre secteurs d’activité. Vous n’avez pas besoin d’être une grande entreprise pour intéresser un cybercriminel. La taille de votre structure est précisément ce qui vous rend vulnérable.

Comment reconnaître un e-mail de phishing ?

Les attaquants sont de plus en plus sophistiqués. Un e-mail frauduleux peut parfaitement imiter votre banque, l’Urssaf, La Poste, un fournisseur ou même un collègue. Les fautes d’orthographe flagrantes appartiennent au passé. Certaines attaques utilisent désormais l’intelligence artificielle pour personnaliser les messages à grande échelle.

Voici les signaux d’alerte à identifier systématiquement.

L’expéditeur se fait passer pour quelqu’un de confiance

Le nom affiché peut être parfaitement légitime. Ce qui trahit le phishing, c’est l’adresse e-mail réelle : un message de « Votre Banque » envoyé depuis contact@securite-alerte-compte.fr n’a rien d’officiel. Prenez l’habitude de cliquer sur le nom de l’expéditeur pour afficher l’adresse complète avant toute action.

Le message crée une urgence artificielle

« Votre compte sera bloqué dans 24h », « Action immédiate requise », « Paiement en attente de validation ». L’urgence est une technique de manipulation éprouvée : elle pousse à agir sans réfléchir. Tout message qui cherche à vous précipiter vers une action devrait déclencher votre méfiance, quel que soit l’expéditeur apparent.

Les liens ou pièces jointes sont suspects

Avant de cliquer sur un lien, survolez-le sans cliquer : l’URL affichée dans la barre de statut correspond-elle au site officiel ? Une adresse comme microsoft-connexion-securisee.net n’a aucun lien avec Microsoft. Concernant les pièces jointes, les extensions .exe, .zip, .docm et .xlsm sont des vecteurs d’infection courants — n’ouvrez jamais une pièce jointe inattendue sans vérification préalable.

On vous demande des informations sensibles

Aucune banque, aucun organisme officiel (Urssaf, impôts, Ameli) ne vous demandera votre mot de passe, votre code PIN ou vos identifiants de connexion par e-mail. Sans exception. Si un message vous demande ce type d’information, il s’agit d’une tentative de phishing, quelle que soit la qualité apparente du message.

Le bon réflexe : vérifier par un canal officiel

Un doute ? Ne répondez pas au message et ne cliquez sur aucun lien. Rendez-vous directement sur le site officiel de l’organisme en tapant l’adresse manuellement dans votre navigateur, ou appelez le service client via le numéro figurant sur votre contrat ou sur le site officiel. Ne rappelez jamais le numéro indiqué dans l’e-mail suspect.

Cas concrets : comment le phishing frappe les TPE/PME

Ces scénarios ne sont pas théoriques. Ils illustrent des attaques documentées qui touchent régulièrement des petites structures en France.

La fausse facture fournisseur

Un e-mail apparemment envoyé par un fournisseur habituel contient une facture en pièce jointe au format Word ou PDF. En l’ouvrant, une macro s’exécute silencieusement et installe un logiciel espion ou un ransomware. Dans la réalité, l’adresse de l’expéditeur comportait une variation subtile — « fournisseur-comptabilite.fr » au lieu du domaine officiel. Un seul caractère différent suffit.

À retenir : mettez en place un processus de vérification systématique pour toute facture reçue par e-mail, notamment si elle diffère du format habituel ou si elle demande un changement de RIB.

L’arnaque au virement — fraude au président

Un e-mail semble provenir du dirigeant de l’entreprise. Il demande à un collaborateur d’effectuer un virement urgent, confidentiel, ne devant pas passer par les circuits habituels. L’attaquant a au préalable étudié l’organigramme sur LinkedIn, imité le style d’écriture du dirigeant et choisi un moment où ce dernier était en déplacement ou injoignable.

Des PME françaises ont perdu plusieurs dizaines de milliers d’euros via ce seul vecteur. La règle absolue : aucun virement ne doit être effectué sur demande e-mail seule, quelle que soit l’autorité apparente de l’expéditeur.

Le faux portail de connexion Microsoft 365 ou Google

Un e-mail vous informe que votre session a expiré ou qu’une activité suspecte a été détectée. Il vous redirige vers une page de connexion visuellement identique à l’originale. Vous entrez vos identifiants — ils sont immédiatement récupérés par l’attaquant, qui dispose alors d’un accès total à votre messagerie professionnelle, vos documents partagés et vos contacts.

La protection la plus efficace contre ce type d’attaque reste l’activation de la double authentification (MFA) sur tous vos comptes professionnels. Même si vos identifiants sont volés, l’attaquant est bloqué.

Vous avez cliqué sur un lien suspect — que faire maintenant ?

Ne paniquez pas, mais agissez immédiatement. Chaque minute compte pour limiter les dégâts.

Étape 1 : Déconnectez vous d’Internet immédiatement

Coupez le Wi-Fi ou débranchez le câble réseau. Si un logiciel malveillant est en cours d’installation ou de propagation, couper la connexion peut interrompre le processus et empêcher la contamination des autres postes de votre réseau.

Étape 2 : Changez vos mots de passe depuis un autre appareil

En priorité : votre messagerie professionnelle, votre espace bancaire en ligne, vos outils cloud (Microsoft 365, Google Workspace, votre logiciel de gestion). Utilisez un smartphone non compromis ou un ordinateur différent pour effectuer ces changements — pas l’appareil potentiellement infecté.

Étape 3 : Prévenez votre banque si des données financières sont concernées

Si vous avez saisi des informations bancaires sur le site frauduleux, appelez immédiatement votre conseiller pour faire opposition ou bloquer les accès en ligne. La rapidité de réaction est déterminante : la plupart des établissements disposent de procédures d’urgence 24h/24.

Étape 4 : Lancez une analyse antivirus complète

Une fois déconnecté du réseau, lancez une analyse complète de votre système. Si vous n’êtes pas certain du résultat ou si votre antivirus détecte quelque chose, faites appel à un technicien avant de reconnecter l’appareil au réseau de l’entreprise.

Étape 5 : Signalez l’incident

Rendez-vous sur Cybermalveillance.gouv.fr, la plateforme nationale d’assistance aux victimes de cyberattaques. Elle propose un diagnostic gratuit et oriente vers des prestataires qualifiés selon votre situation. Important : si des données personnelles de clients ou de salariés ont été compromises, une déclaration à la CNIL est obligatoire dans les 72 heures.

La meilleure défense reste la prévention

Former vos collaborateurs à reconnaître le phishing, c’est neutraliser 91 % des vecteurs d’attaque en amont. Mais la formation seule ne suffit pas : elle doit s’accompagner de mesures techniques complémentaires — double authentification activée sur tous les comptes, mots de passe uniques et robustes, sauvegardes régulières déconnectées du réseau, mises à jour systématiques.

Ces mesures ne sont pas réservées aux grandes entreprises. Elles sont accessibles, progressives, et leur mise en place ne nécessite pas de budget exceptionnel. Ce qui est nécessaire, c’est une évaluation honnête de votre situation réelle — pour savoir par où commencer.